La mayoría de las redes empresariales utilizan al Directorio Activo (AD) como su principal servicio de autenticación y autorización. Desafortunadamente, aunque las organizaciones se enfocan en su operación y garantizar su disponibilidad, rara vez van más allá de las mejores prácticas básicas para protegerlo. Esta falta de seguridad es la razón por la que los atacantes lo consideran un objetivo de alto valor: saben que pueden usar los datos que libremente pueden “leer” del AD para identificar activos sensibles o críticos a los cuales podrán apuntar sus acciones maliciosas. Si pueden comprometerlo robando credenciales, moviéndose lateralmente y elevando privilegios, pueden acceder a cualquier recurso en la red.

La mayoría de las redes empresariales utilizan al Directorio Activo (AD) como su principal servicio de autenticación y autorización. Desafortunadamente, aunque las organizaciones se enfocan en su operación y garantizar su disponibilidad, rara vez van más allá de las mejores prácticas básicas para protegerlo. Esta falta de seguridad es la razón por la que los atacantes lo consideran un objetivo de alto valor: saben que pueden usar los datos que libremente pueden “leer” del AD para identificar activos sensibles o críticos a los cuales podrán apuntar sus acciones maliciosas. Si pueden comprometerlo robando credenciales, moviéndose lateralmente y elevando privilegios, pueden acceder a cualquier recurso en la red.

La firma de seguridad Mandiant estima que alrededor de 90% de los ataques que investiga su equipo de respuesta a incidentes involucra el AD de alguna forma, ya sea como el vector de ataque inicial o de manera dirigida, para lograr persistencia o privilegios.

El AD existe desde Windows 2000, pero se ha convertido en una prioridad tanto para atacantes como para defensores en los últimos años. Comprender cómo aquellos comprometen dicho servicio puede ayudar a las organizaciones a defenderse. El siguiente análisis utiliza las matrices ATT&CK y Shield de MITRE para identificar las tácticas, técnicas y procedimientos del adversario (TTP), que se dirigen al AD, y los pasos que pueden tomarse para mitigarlos.

MITRE ATT&CK y SHIELD

ATT&CK es un reconocido modelo y marco para describir las acciones de los adversarios para comprometer y operar dentro de una red empresarial. Detalla las TTP que utilizan para obtener acceso mientras operan dentro de las redes y documenta muchas de las TTP que se emplean para comprometer el Directorio Activo.

Como complemento de ATT&CK, la misma organización MITRE anunció el año pasado Shield, que es una base de conocimiento gratuita y disponible públicamente, que organiza datos de la defensa activa y del enfrentamiento con el adversario. MITRE Shield ayuda a las organizaciones a tomar medidas proactivas para defender sus redes y activos.

Desde la perspectiva de un defensor, ATT&CK proporciona un modelo de datos de cómo se debe proteger su empresa contra las amenazas de ciberseguridad. Mientras tanto, Shield enumera las capacidades que un defensor debe desarrollar para una defensa activa y el enfrentamiento con el adversario en una situación posterior a la infracción. MITRE Shield describe las tácticas y técnicas fundamentales para construir una estrategia de defensa que pueda interrumpir las actividades dirigidas contra el AD.

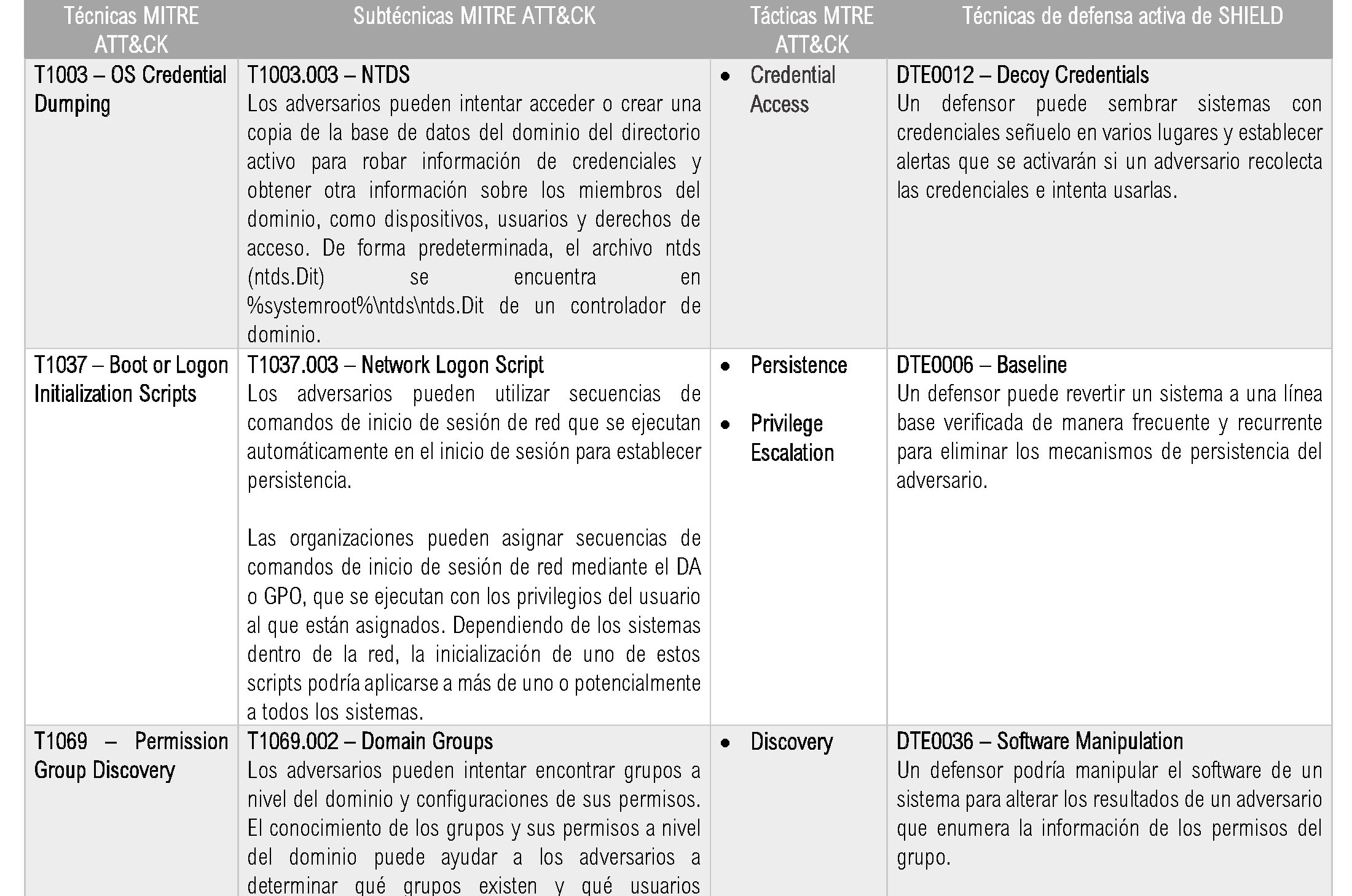

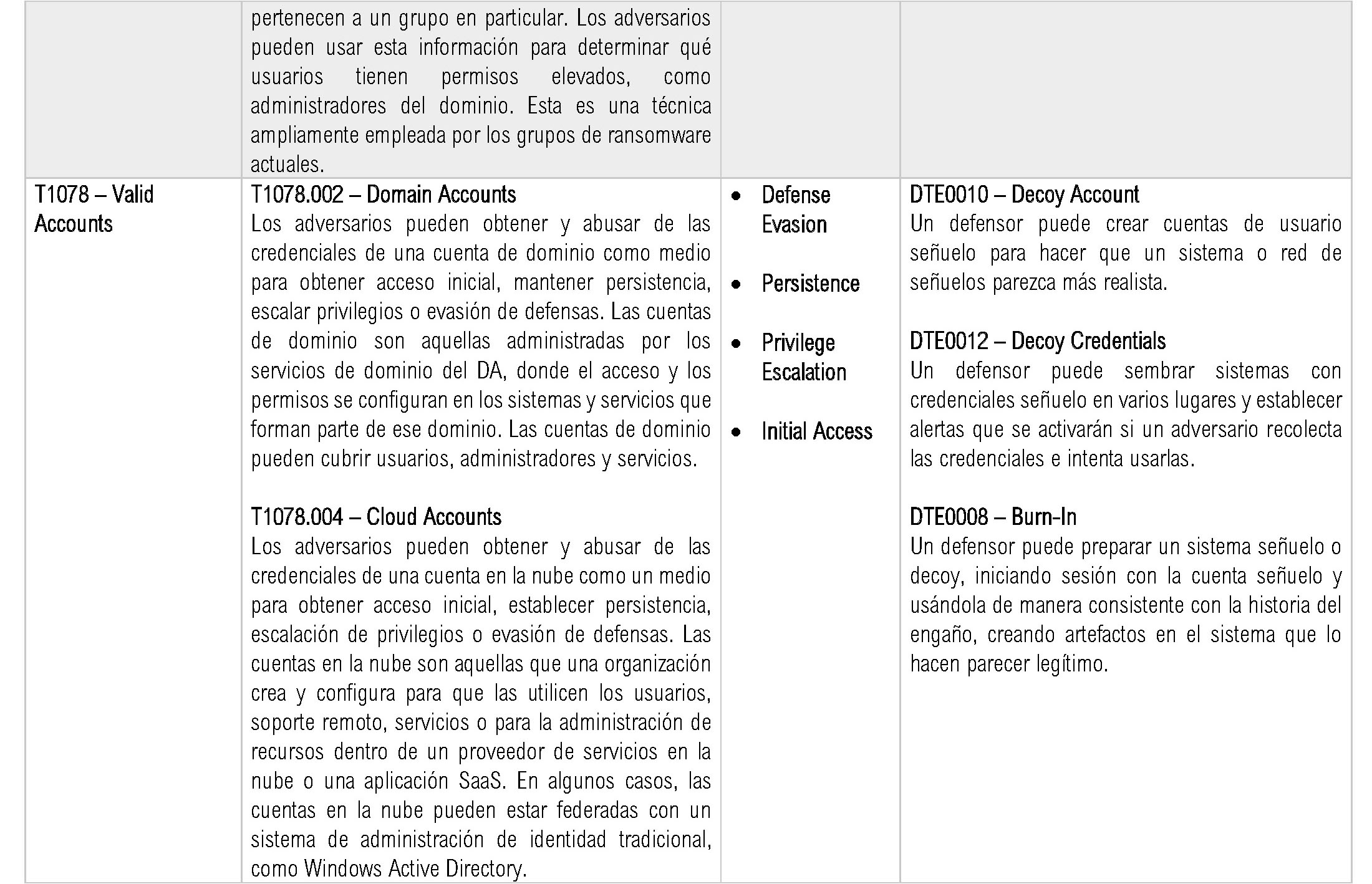

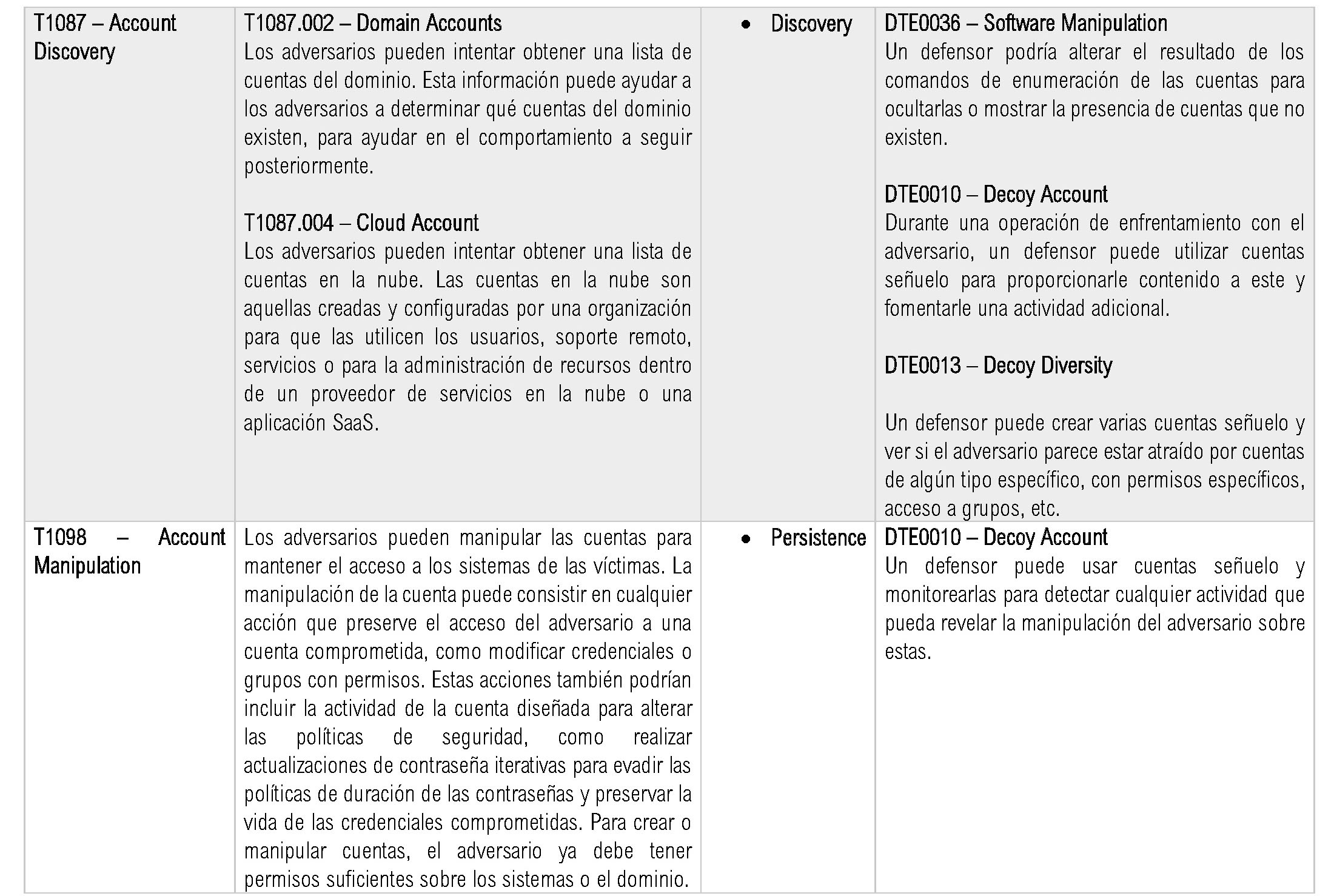

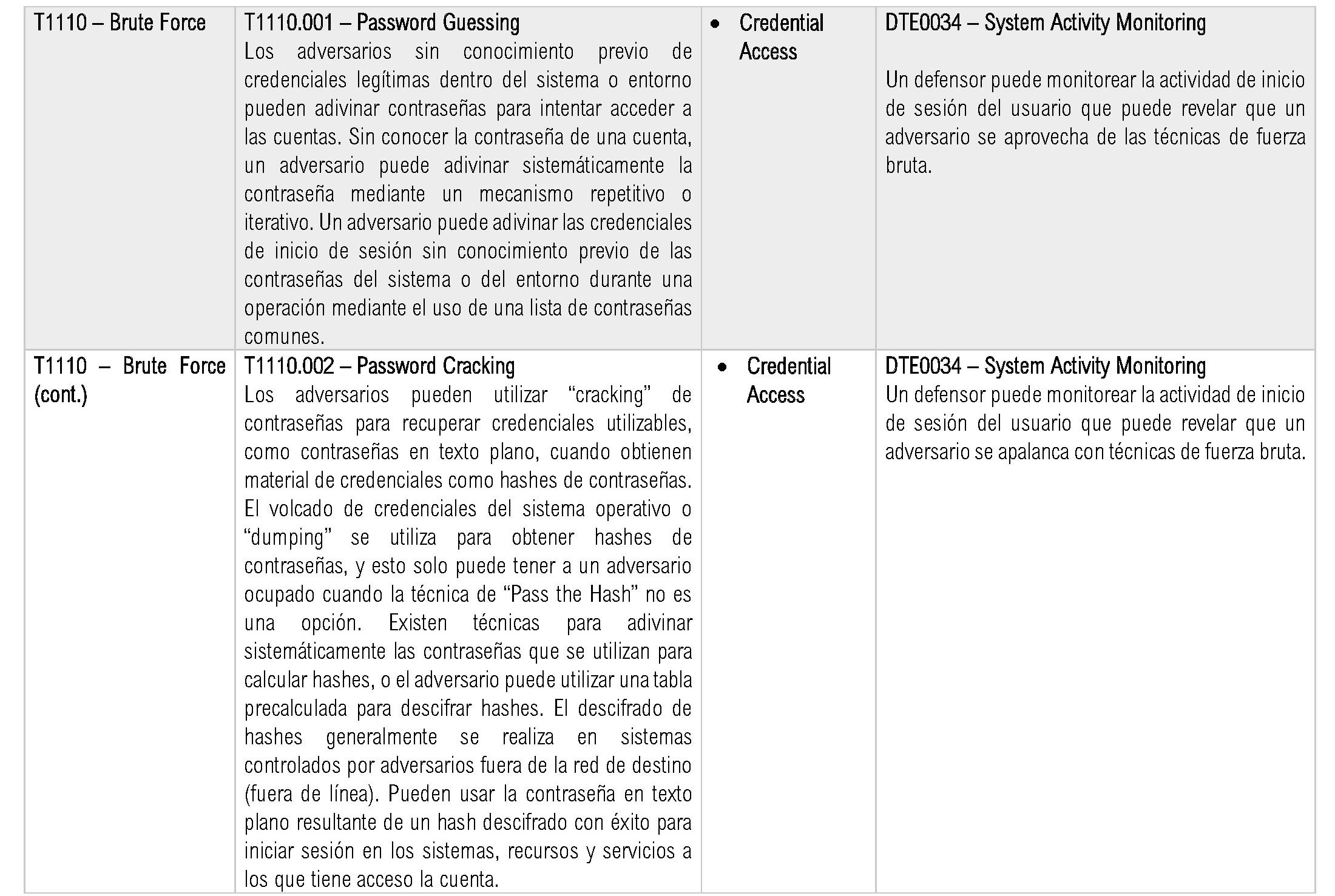

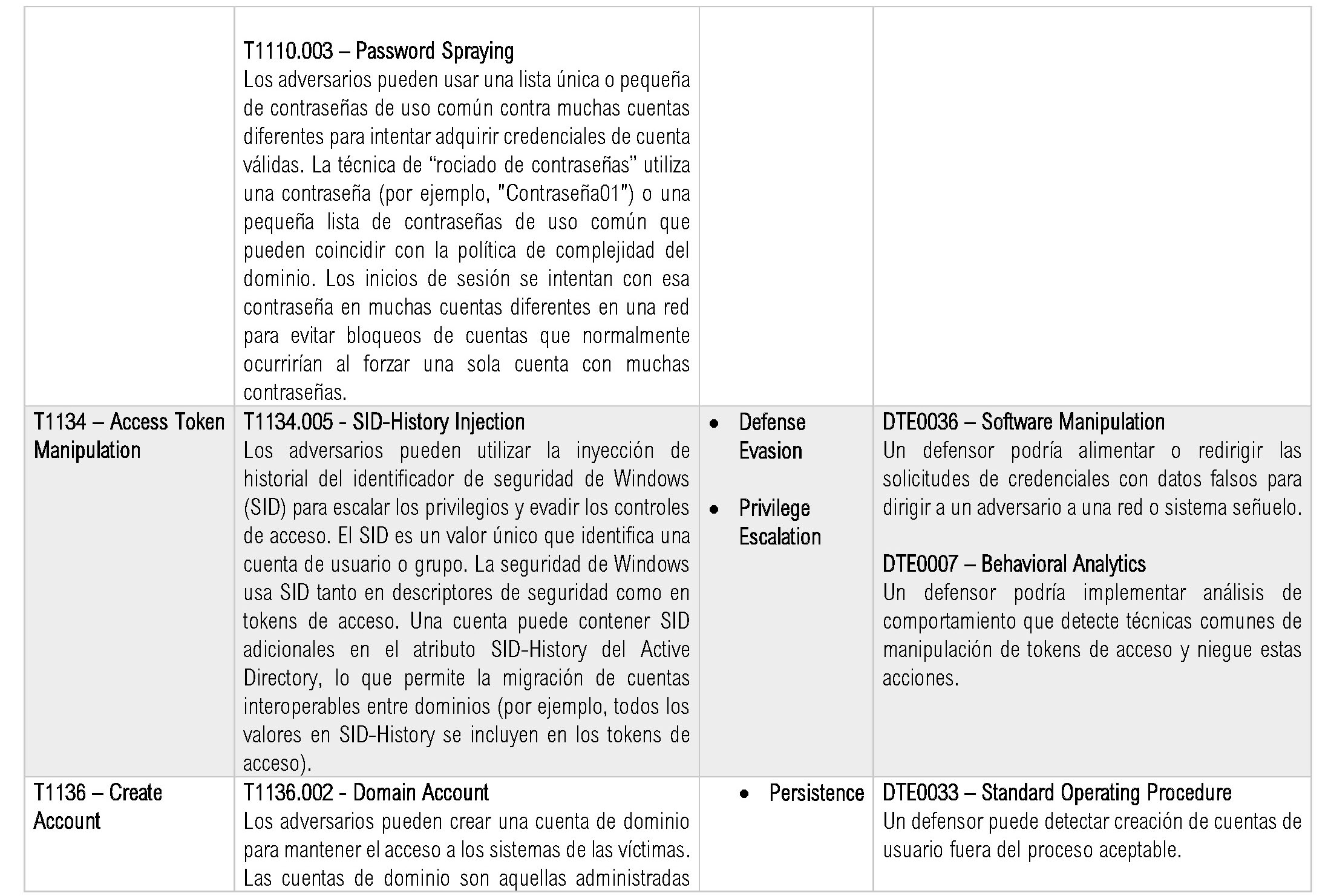

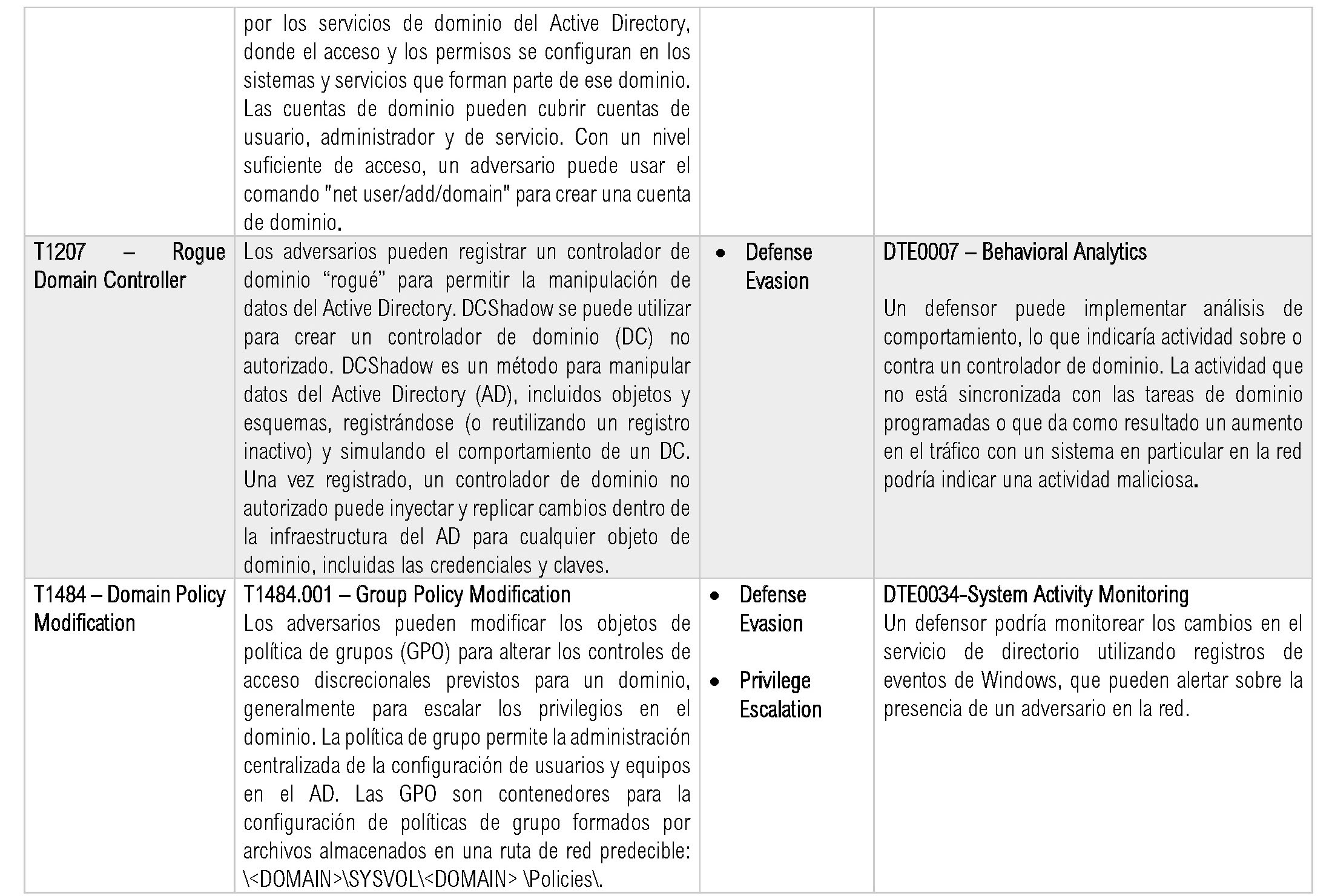

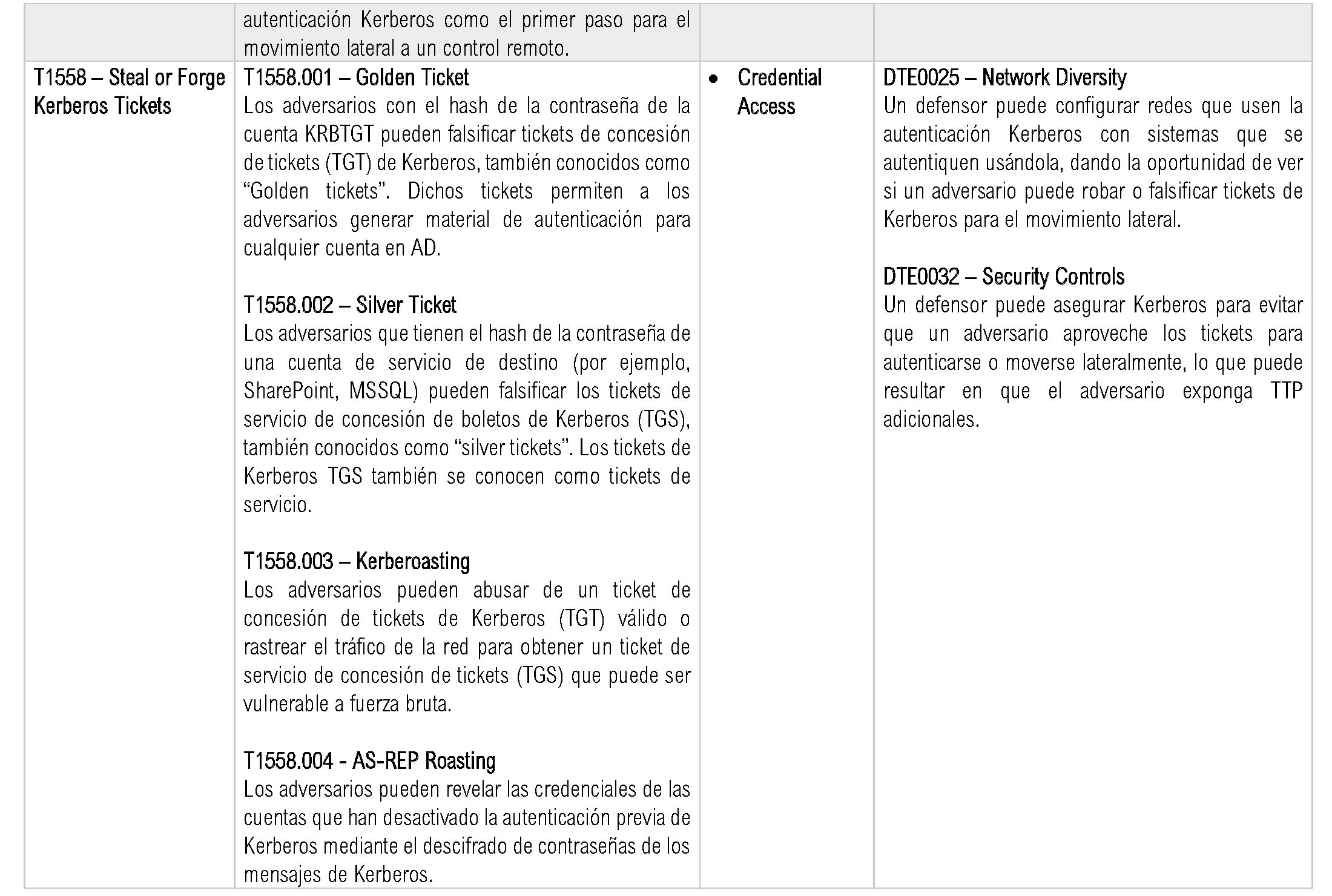

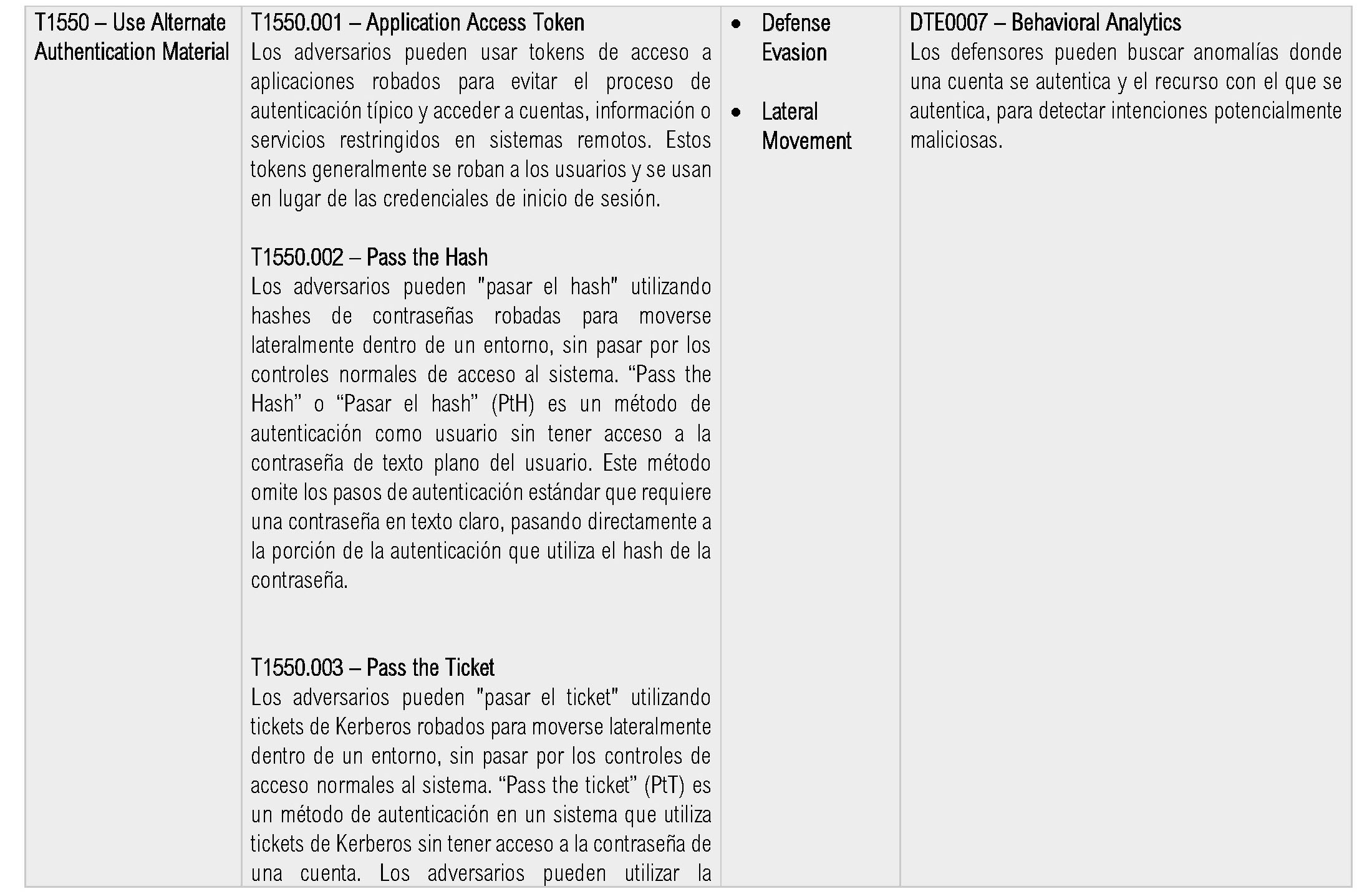

La siguiente tabla identifica las TTP más comunes que utilizan los atacantes contra el AD, extraídas de MITRE ATT&CK. Luego describe las técnicas de Shield que los defensores pueden usar para protegerse de manera proactiva. Para facilidad del analista, los nombres de las tácticas y técnicas se mantienen en inglés, mientras que las descripciones se tradujeron al español.

Conclusión

Aprovechar la matriz MITRE ATT&CK para comprender las tácticas que usan los atacantes para comprometer el Directorio Activo (AD), y las técnicas Shield correspondientes que las contrarrestan, brinda a los defensores los medios para proteger a una organización de la catastrófica pérdida de control del dominio. Las organizaciones deben examinar su infraestructura de seguridad para determinar si pueden implementar las técnicas de defensa activa de Shield aquí listadas, identificar las áreas de oportunidad por cubrir y encontrar los controles que las cubran.

Conclusión

Es importante resaltar que MITRE ha anunciado recientemente una base de conocimientos llamada Engage para reemplazar su matriz Shield. Engage se encuentra disponible aún en versión beta y la idea tras su concepción es ser un marco para discutir y planificar las actividades de confrontación, engaño y negación del adversario. Engage se basa en el comportamiento del adversario observado en el mundo real y está destinado a impulsar resultados cibernéticos estratégicos; se creó para ayudar al sector privado, al gobierno y a las comunidades de proveedores a planificar y ejecutar el uso de estrategias y tecnologías para hacer frente al adversario. MITRE es un fiel creyente de la defensa activa y tanto Shield como Engage son la muestra de ello.

[2] https://www.magazcitum.com.mx/index.php/archivos/4874#.YTfIM99OlPY

[3] https://www.magazcitum.com.mx/index.php/archivos/3544#.YTfK6t9OlPY

Deja tu comentario