En este artículo quiero compartir mis experiencias en la creación de políticas y procedimientos para un equipo de respuesta a incidentes cibernéticos en el área gubernamental.

En este artículo quiero compartir mis experiencias en la creación de políticas y procedimientos para un equipo de respuesta a incidentes cibernéticos en el área gubernamental.

La iniciativa de la creación del equipo nació por el cumplimiento a la resolución AG/RES 2004(XXXIV-0/04)1 emitida por la Organización de Estados Americanos y denominada “Adopción de una estrategia interamericana de seguridad cibernética”, que es una herramienta de la Estrategia Nacional de Seguridad Cibernética de Guatemala, publicada oficialmente en junio de 2018.

Para empezar, se crearon los perfiles de las personas que ocuparían los puestos del Equipo de Respuesta a Incidentes Cibernéticos. Uno de los principales problemas que se afrontaron fue encontrar personal capacitado, que tuviera los conocimientos básicos de seguridad y algún tipo de nociones legales para poder realizar las tareas que se les estarían encomendando. Ante la ausencia de estas competencias, se decidió contratar a personal que tuviera experiencia en diferentes áreas tales como desarrollo, base de datos, infraestructura, redes y comunicaciones, soporte técnico, legal, riesgos, auditoría de sistemas y otros perfiles, y se les proporcionaron los conocimientos básicos para conceptualizar la seguridad lógica y física, por medio de estándares y mejores prácticas que actualmente dominan el mercado, como ISO/IEC 27001-27005, COBIT 5 2019, ISO/IEC 27037 para evidencia digital, ISO/IEC 22301-22304 para los procedimientos de resiliencia, y el Cybersecurity Framework del NIST (National Institute of Standards and Technology).

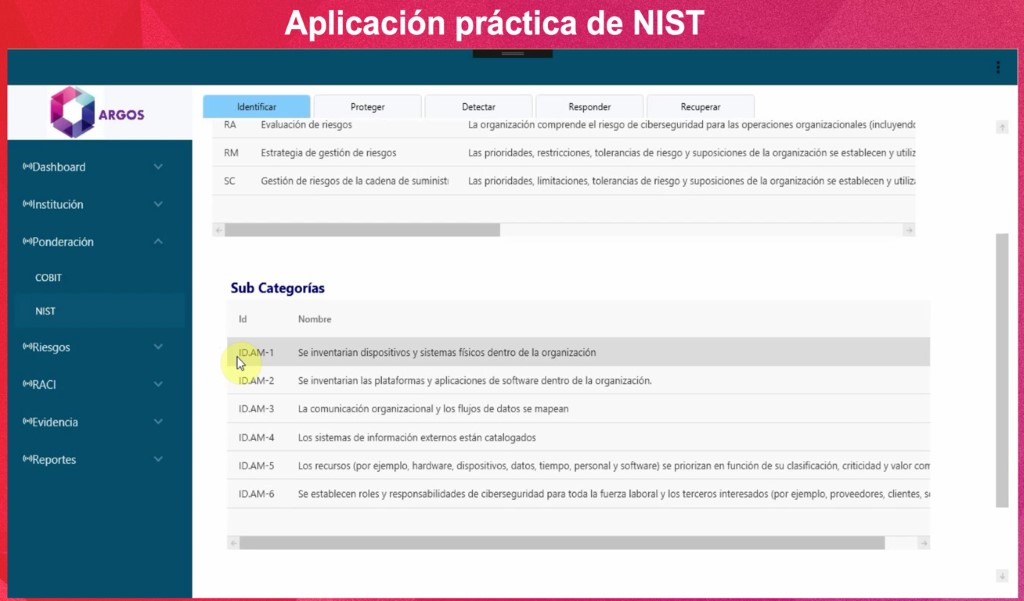

El marco del NIST (gráfica 1), se empleó como base para desarrollar una plataforma propia que cubriera las áreas de ciberseguridad ahí definidas (gráfica 2, imagen de la plataforma).

Gráfica 1. Marco de referencia de ciberseguridad según el NIST

Gráfica 2. Aplicación práctica del marco de referencia de ciberseguridad del NIST (adaptación del autor).

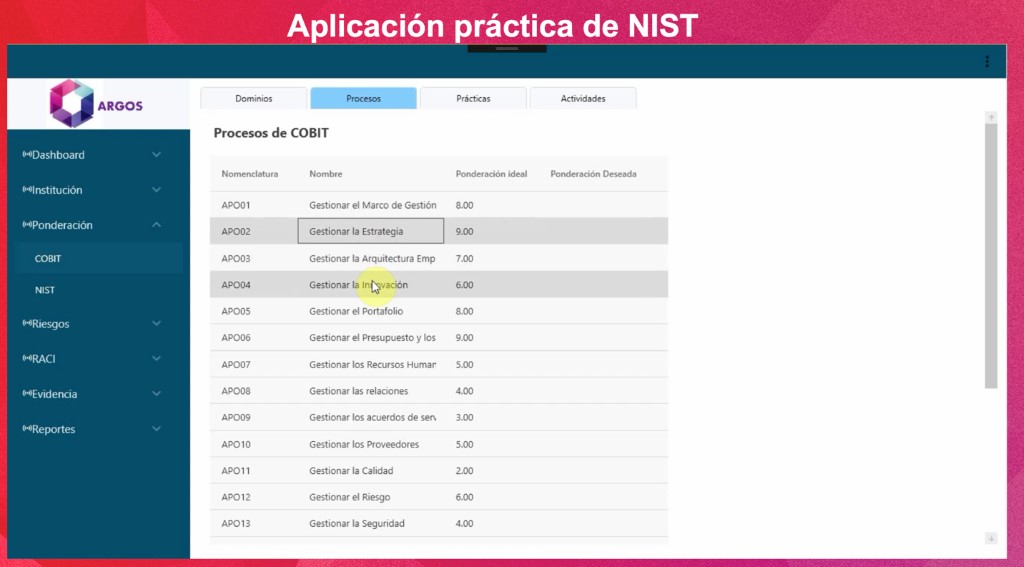

Por otra parte, se trabajó en implementar un Sistema de Gestión de Seguridad de Información mediante ISO/IEC 27001-27002-27003, lo cual se logró mediante la equiparación de procesos y utilizando un software a la medida para clasificar las actividades equivalentes del COBIT 5 2019 a la ISO/IEC 27001 de manera automatizada, tales como APO12, APO13 y DSS5 (gráfica 3):

Gráfica 3. Aplicación que contiene las actividades detalladas de COBIT para implementar un Sistema de Gestión de Seguridad de la Información.

Otro paso importante fue la clasificación de procesos para implementar los controles necesarios dentro del Sistema de Gestión de Seguridad de Información, en donde se identificaron los procesos operacionales del equipo de respuesta a incidentes (gráfica 4).

Gráfica 4. Procesos encontrados en la implementación de un Sistema de Gestión de Seguridad de la Información.

A continuación, se procedió a definir la metodología de evaluación y tratamiento de riesgos, de acuerdo con las necesidades presentadas en los procesos. En la metodología para la administración de riesgos, se definió lo siguiente:

- Crear una matriz de riesgos y controles, con responsables y controles para cada una de las líneas de la matriz, en la que se determinen los controles para cada uno de los riesgos, y el riesgo residual para cada control.

- Los riesgos residuales y el impacto deben cuadrar con las columnas que se solicitan dentro del software Open Source denominado “Eramba”.

- “Eramba” será también quien nos indique el impacto de los riesgos cuando estos se materialicen.

- El software que usará por el equipo de respuesta a incidentes.

Y para facilitar la administración de riesgos, se decidió adoptar la ERAMBA, que es una herramienta de código abierto para administrar riesgos (gráfica 5).

Así pues, y de acuerdo con el plan establecido, se han logrado implementar algunas de las políticas y procedimientos de este equipo de respuesta a incidentes del sector gubernamental, al tiempo que se sigue trabajando en la elaboración de políticas y procedimientos de ciberseguridad para poder aplicar el marco de referencia del NIST mediante COBIT 5 2019, amén de otros proyectos en desarrollo para mitigar y responder adecuadamente a los ataques cibernéticos que son muy frecuentes en nuestros países.

Es importante entender que, aunque contamos con muchos procedimientos, políticas, estándares y marcos de referencia, que son buenos y se complementan unos con otros, debemos buscar soluciones integrales que nos ayuden a razonar y resolver mejor los problemas de ciberseguridad, captando de mejor forma lo que nos han dicho por partes en cada mejor práctica o estándar por separado.

Hasta aquí lo que nosotros hemos realizado en este año de trabajo en el equipo de respuesta a incidentes; espero que les ayude. Quedo atento a cualquier consulta o duda.

Deja tu comentario